แกะรอยพนักงานไอทีเกาหลีเหนือ สร้างโปรไฟล์ Dev ปลอม (Synthetic Identity) ล้วงข้อมูลองค์กรชั้นนำ

รายงานจาก Group-IB เผยพฤติกรรม กลุ่มคนทำงานด้านไอทีจากเกาหลีเหนือ (DPRK IT workers) หรือที่ไมโครซอฟต์เรียกว่า Jasper Sleet แทรกซึมเข้าสู่บริษัทซอฟต์แวร์และไอทีระดับโลก โดยสร้าง ตัวตนปลอม (Synthetic Identities) ขึ้นมาหลอกว่าเป็นนักพัฒนาซอฟต์แวร์มากประสบการณ์ หางานทางไกล (Remote Workers) บนแพลตฟอร์มชั้นนำอย่าง GitHub, LinkedIn, Upwork

รายงานจาก Group-IB เผยพฤติกรรม กลุ่มคนทำงานด้านไอทีจากเกาหลีเหนือ (DPRK IT workers) หรือที่ไมโครซอฟต์เรียกว่า Jasper Sleet แทรกซึมเข้าสู่บริษัทซอฟต์แวร์และไอทีระดับโลก โดยสร้าง ตัวตนปลอม (Synthetic Identities) ขึ้นมาหลอกว่าเป็นนักพัฒนาซอฟต์แวร์มากประสบการณ์ หางานทางไกล (Remote Workers) บนแพลตฟอร์มชั้นนำอย่าง GitHub, LinkedIn, Upwork

อธิบายให้เข้าใจก่อนว่า Synthetic Identity (อ้างอิงจากเว็บไซต์ CyberArk) หมายถึง ตัวตนปลอมที่สร้างขึ้นโดยผสานข้อมูลจริงเข้ากับข้อมูลเท็จ แล้วต่อเติมเสริมแต่งข้อมูลตัวตนใหม่หรืออัตลักษณ์ใหม่ให้ดูน่าเชื่อถือ เสมือนว่ามีตัวตนจริง แล้วนำข้อมูลตัวตนปลอมไปใช้แสวงหาประโยชน์ทางการเงินด้วยวิธีที่ผิดกฎหมาย เช่น เปิดบัญชีธนาคาร, ขอสินเชื่อ, ฉ้อโกง

ต่อยอดการค้นหา สืบค้น Synthetic Identity

ทีมข่าวกรองภัยคุกคามของ Group-IB ศึกษาวิจัยและสืบหาตัวตนโดยต่อยอดจากรายงานที่เปิดเผยต่อสาธารณะของ GitLab ที่ปรากฏในบทความ 'GitLab Threat Intelligence Team reveals North Korean tradecraft' เกี่ยวกับกลุ่มคนทำงานด้านไอทีจากเกาหลีเหนือ (Democratic People’s Republic of Korea (DPRK))โดยทีมข่าวกรองฯ นำข้อมูลมาสืบค้นต่อพบว่า บัญชีอีเมลที่ถูกเปิดโปงโดย GitLab น่าจะเป็นเพียงส่วนหนึ่งของเครือข่ายขนาดใหญ่ และโครงสร้างพื้นฐานที่เกี่ยวข้องกับเครือข่ายนี้อาจยังคงทำงานอยู่บนแพลตฟอร์มอื่น แม้ว่าบัญชีผู้ใช้งานจะถูกระงับไปแล้วก็ตาม

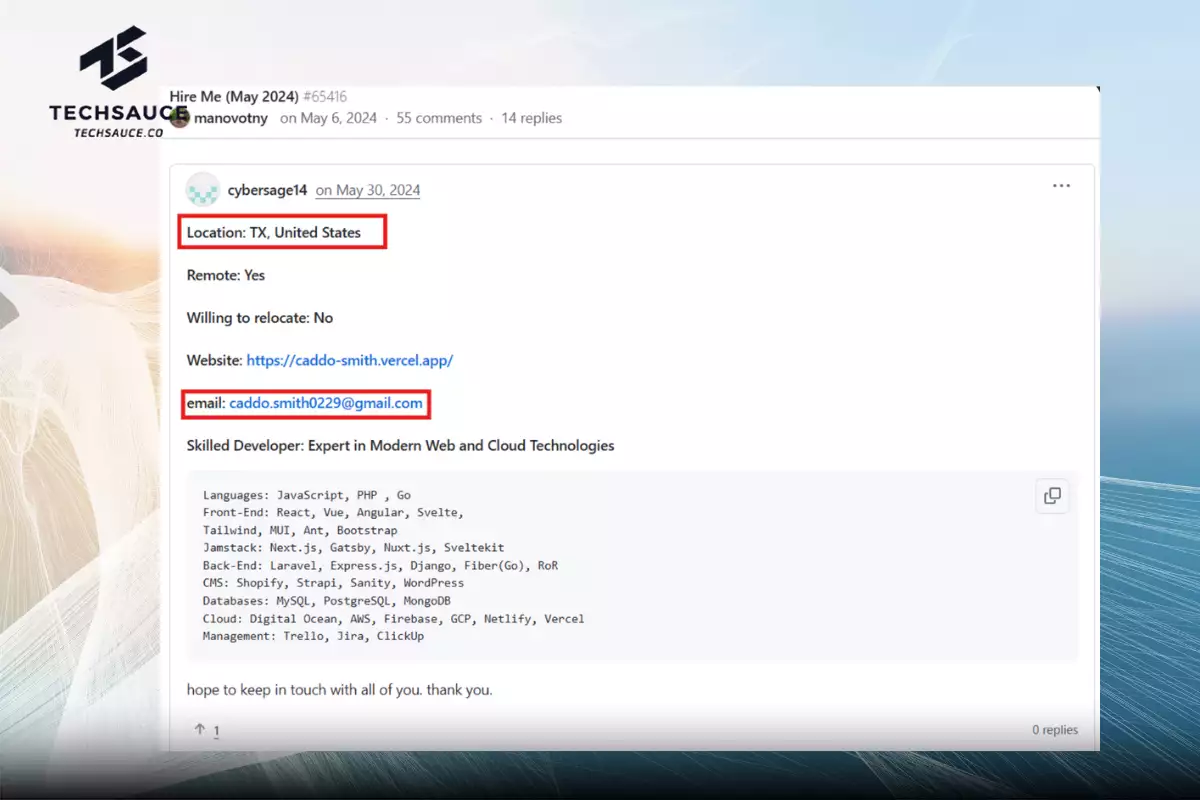

Source : https://www.group-ib.comด้านอีเมลที่ Group-IB กล่าวถึง คือ [email protected] ซึ่งเมื่อนำมาขยายผลต่อจากข้อมูลโอเพนซอร์ส (Open-source pivoting) ก็พบบัญชี GitHub ชื่อ 'cybersage14' ส่งเรซูเม่สมัครงานตั้งแต่เดือนตุลาคม 2023 ในสายงานนักพัฒนาเว็บแบบ Full-stack ด้วยประสบการณ์ 8 ปี

Source : https://www.group-ib.comด้านอีเมลที่ Group-IB กล่าวถึง คือ [email protected] ซึ่งเมื่อนำมาขยายผลต่อจากข้อมูลโอเพนซอร์ส (Open-source pivoting) ก็พบบัญชี GitHub ชื่อ 'cybersage14' ส่งเรซูเม่สมัครงานตั้งแต่เดือนตุลาคม 2023 ในสายงานนักพัฒนาเว็บแบบ Full-stack ด้วยประสบการณ์ 8 ปี

ตอนแรกบัญชีดังกล่าวใช้ชื่อ Nicolas Edgardo อ้างว่าอาศัยอยู่ในบัวโนสไอเรส ประเทศอาร์เจนตินา ส่วนภาพที่เกี่ยวข้องก็ดูเหมือนว่าใช้ AI ปรับแต่งอย่างมาก

มาในเดือนพฤษภาคม 2024 บัญชี 'cybersage14' เดียวกันนี้โพสต์ประกาศหางานอีกครั้ง แต่คราวนี้ใช้ชื่อว่า Caddo Smith โดยอ้างว่ามาจากรัฐเท็กซัส สหรัฐอเมริกา

การเปลี่ยนตัวตนครั้งนี้เป็นหนึ่งในตัวบ่งชี้แรกๆ ที่แสดงให้เห็นว่า บัญชีนี้ใช้เปลือกครอบตัวตนที่สามารถนำกลับมาใช้ซ้ำได้ มากกว่าที่จะเป็นตัวตนของคนคนเดียว

Group-IB ยังระบุถึงการเชื่อมโยงกับชื่อ daren1028 ซึ่งมีข้อมูล Metadata ที่เปิดเผยอีเมล [email protected] และในที่เก็บข้อมูลก็มีข้อมูลอ้างอิงที่เชื่อมโยง daren1028 กลับไปยังตัวตนของ Caddo Smith และอีกสิ่งที่ Group-IB สังเกตเห็นคือ รูปแบบการตั้งชื่อบัญชีอื่นๆ เช่น adminGit71 และ darentGit28 ซึ่งบ่งชี้ว่า อาจช่วยให้ผู้ดูแลระบบติดตามหรือแยกตัวตนจากหลายๆ ชื่อได้

นอกจากนี้ ยังมีอีกตัวตนของนักพัฒนาซอฟต์แวร์ที่ใช้ชื่อ tech-veteran-71 ซึ่งเป็นหนึ่งในผู้ติดตาม cybersage14 ที่เชื่อมโยงกับระบบนิเวศเดียวกัน จากการมีโปรไฟล์ที่ใช้โปรเจกต์เกือบเหมือนกันและนำเสนอตัวเองว่าเป็นวิศวกรซอฟต์แวร์อาวุโสที่มีประสบการณ์ 8 ปีเช่นกัน ทั้งนี้ เอกสารผลงานและประวัติย่อของ tech-veteran-71 ใช้ชื่อ Mirko Djuricic และ Aaron Groenke ซึ่งดูไม่สอดคล้องกันเท่าไหร่

ชื่อ 'cybersage14' จึงเป็นจุดเริ่มต้นที่ทำให้ Group-IB ค้นพบการเชื่อมโยงไปยังระบบนิเวศข้อมูลตัวตนปลอม (Personas) แหล่งเก็บไฟล์ข้อมูล (Repositories) และหลักฐานอีกสารพัดที่มีไว้เพื่อส่งเสริมความน่าเชื่อถือ

ยิ่งเมื่อนำข้อมูลมาวิเคราะห์ร่วมกัน ยิ่งทำให้เห็นโครงสร้างที่เป็นระบบ โดยสิ่งที่ Group-IB สรุปไว้คือ พบขั้นตอนการทำงานที่มีโครงสร้างชัดเจนและทำซ้ำได้ ทั้งวิธีการสร้างตัวตน การรักษาตัวตน และยังมีการส่งต่อ 'แพ็กเกจข้อมูลตัวตนปลอม' ระหว่างกลุ่มคนทำงานด้วยกัน

ไม่ว่าจะเป็นการสร้าง/จัดหาตัวตนปลอม สร้างประวัติการทำงานในฐานะ Developers หรือนักพัฒนาซอฟต์แวร์ให้ดูน่าเชื่อถือ สร้างพอร์ตโฟลิโอและแหล่งรวมโปรเจกต์ให้ดูมีน้ำหนักมากขึ้น ตลอดจนการรักษาสถานะช่องทางการสื่อสาร ช่องทางชำระเงินที่เกี่ยวข้อง รวมถึงการเตรียมชุดคำตอบสำหรับการสมัครงานที่ผ่านการปรับแต่งมาโดยเฉพาะ

เทคนิคที่ใช้ กับการทำงานเป็นระบบ จับจุดเชื่อมโยงเป็นเครือข่าย

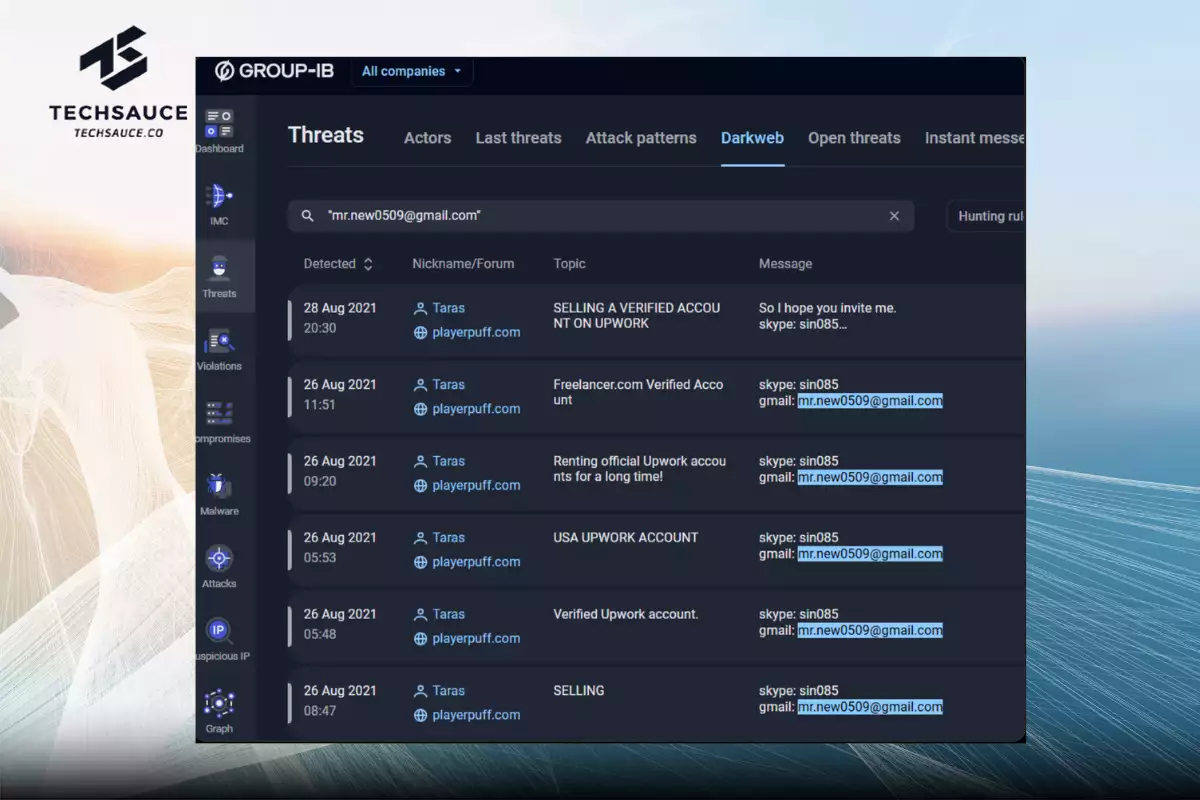

หนึ่งในข้อค้นพบที่สำคัญ คือ ความเชื่อมโยงของข้อมูลกับกิจกรรมในปี 2021 ที่เกี่ยวข้องกับอีเมล [email protected] บัญชีบน Upwork แพลตฟอร์มฟรีแลนซ์ขนาดใหญ่ ซึ่งพนักงานไอทีเกาหลีเหนือมักใช้เป็นเครื่องมือสนับสนุนการจ้างงานทางไกล

Group-IB ลุยต่อโดยใช้ระบบ DarkWeb (Group-IB DarkWeb forum monitoring) ตรวจสอบฟอรัม พบว่าบัญชีเดียวกันนี้ ([email protected]) เคยพยายามซื้อบัญชี Upwork ที่ได้รับการยืนยันตัวตนแล้วหลายครั้งในปี 2021 โดยใช้ชื่อ Talas

ยังไม่หมดเพียงเท่านี้ เพราะ Group-IB ตรวจพบอีกว่าชื่อ Atsuo Koizumi ที่เชื่อมโยงกับบัญชี GitHub ในชื่อ up-pro มีประวัติในฐานข้อมูลว่า เคยใช้ชื่อ 'mr-new-0509' มาก่อน

ขณะวิเคราะห์โค้ดและไฟล์ในคลังเก็บข้อมูล cybersage14 ยังพบการอ้างอิงถึงชื่อ Dejan Teofilovic ทั้งยังพบหลักฐานอีกว่า โฟลเดอร์ข้อมูลของ Dejan Teofilovic เป็นหนึ่งในบัญชีที่ถูกซื้อจากนายหน้า (Broker) ของ Upwork

ส่วนเทคนิคที่ใช้ Group-IB สรุปว่า กลุ่มคนทำงานไอทีจากเกาหลีเหนือไม่ได้ใช้มัลแวร์ในการโจมตีแบบดั้งเดิม แต่ใช้รูปแบบ การเข้าถึง (องค์กร) เป้าหมายผ่านการจ้างงาน (Labor-enabled access model) ด้วยเทคนิค

- 1) วิศวกรรมสังคม (Social Engineering) คือ โน้มน้าวให้เชื่อและคลิกดูข้อมูล

- 2) การสร้างตัวตนปลอม (Synthetic Identity) บนแพลตฟอร์มหางานยอดนิยม เช่น GitHub, LinkedIn, Upwork ร่วมกับการทำงานกันเป็นเครือข่าย และ

- 3) การใช้แพลตฟอร์มไม่ถูกต้องตามวัตถุประสงค์ตั้งต้น

ร่วมกับการใช้เทคโนโลยี AI ช่วย เช่น ใช้ ChatGPT เขียนตอบโต้กับนายจ้างบนแพลตฟอร์มต่างๆ ใช้ ChatGPT สร้างเรซูเม่ ตลอดจนใช้ปรับแต่งข้อมูลพอร์ตโฟลิโอ และปรับแต่งภาพถ่ายซ้ำๆ ของ Synthetic Identities ในหลายตัวตน

และเพื่อตบตาบริษัทนายจ้าง หลังจาก DPRK IT workers ได้งานทางไกลก็จะอาศัย Laptop farms หรือ เครือข่ายแล็ปท็อปของอาชญากรที่จัดตั้งขึ้นในสหรัฐอเมริกาซึ่งมักทำงานร่วมกับองค์กรอาชญากรรมข้ามชาติ สวมรอยเป็น Remote Workers รับอุปกรณ์คอมพิวเตอร์และรีโมทเข้าสู่ระบบเครือข่ายองค์กร แบบไม่ให้บริษัทต้นทางตรวจสอบที่ตั้งหรือที่อยู่จริงของคนทำงานได้

ด้านเป้าหมายหลักที่กลุ่มคนทำงานไอทีสร้าง Synthetic Identities ขึ้นมา ก็เพื่อหาเงินสนับสนุนโครงการอาวุธของเกาหลีเหนือ รวมถึงขโมยข้อมูลสำคัญอย่างซอร์สโค้ดองค์กร ลิขสิทธิ์หรือทรัพย์สินทางปัญญา ตลอดจนความลับทางการค้า แล้วข่มขู่เรียกเงินจากองค์กรที่ได้เข้าไปเป็น Remote Workers

แล้วองค์กรจะรับมือ 'ตัวตนปลอม' อย่างไร

Souce : https://www.microsoft.com

Souce : https://www.microsoft.com

ความท้าทายที่ใหญ่ที่สุดของ Synthetic Identity คือ ตรวจจับได้ยาก เพราะมี 'ข้อมูลจริง' ปะปนอยู่ ทำให้โปรไฟล์เหล่านี้สามารถหลบเลี่ยงระบบยืนยันตัวตน (Verification protocols) แบบดั้งเดิมขององค์กรต่างๆ ได้

เพื่อรับมือกับภัยคุกคามที่มาในรูปแบบ 'ตัวตนปลอม' Group-IB ย้ำว่า องค์กรควรยกระดับการตรวจสอบตัวตนของผู้สมัครอย่างเข้มงวด เช่น

- ให้ผู้สมัครเปิดกล้องวิดีโอสัมภาษณ์แบบไม่ใช้ฟิลเตอร์ (ภาคบังคับ) เพื่อป้องกันการใช้ AI ปลอมแปลงใบหน้า

- ให้แผนกการเงินตรวจสอบบัญชีธนาคารที่ผู้สมัครใช้รับเงินเดือนอย่างเข้มงวด ว่าใช้ชื่อเดียวกัน ข้อมูลตรงกัน และหากพนักงานต้องการเปลี่ยนแปลงข้อมูลบัญชีธนาคารใดๆ ในนาทีสุดท้าย อาจต้องมีการตรวจสอบที่เข้มงวดยิ่งขึ้น

- จำกัดการใช้อุปกรณ์ส่วนตัวในการเข้าถึงทรัพยากรต่างๆ ขององค์กร โดยใช้หลักการ 'ให้สิทธิ์เข้าถึงขั้นต่ำสุด' เพื่อให้แน่ใจว่าพนักงานใหม่ที่ทำงานทางไกลจะมีสิทธิ์เข้าถึงเฉพาะเครือข่ายหรือข้อมูลที่จำเป็นเท่านั้น

- สังเกตพนักงานใหม่ที่หลีกเลี่ยงการมีปฏิสัมพันธ์ เช่น การประชุม การสนทนาผ่าน Teams หรือ Meets

- เฝ้าระวังพฤติกรรมการเข้าถึงระบบเครือข่ายที่ผิดปกติ รวมถึงคอยตรวจสอบการเข้าถึงพื้นที่เก็บโค้ด กิจกรรมการคัดลอกโค้ดจำนวนมากนอกเวลาทำงานปกติ

ในมุมของ Microsoft ให้คำแนะนำไว้หลายข้อ ดังนี้

- ตรวจสอบให้แน่ใจว่าผู้สมัครงานมีข้อมูลดิจิทัลที่น่าเชื่อถือ รวมถึงหมายเลขโทรศัพท์จริง (ไม่ใช่ VoIP) ที่อยู่ และบัญชีโซเชียลมีเดีย ต้องไม่ไปคล้ายคลึงกับบัญชีของบุคคลอื่น หรือไม่ได้ถูกใช้โดยบัญชีอื่น

- ตรวจสอบประวัติการทำงานอย่างละเอียด เพื่อให้แน่ใจว่าชื่อ ที่อยู่ และวันที่ตรงกัน และอาจติดต่อบุคคลอ้างอิงทางโทรศัพท์หรือวิดีโอคอลล์ร่วมด้วย

- ตรวจสอบพนักงานของบริษัทจัดหางานเข้มงวดมากขึ้น เนื่องจากนี่เป็นช่องทางที่ง่ายที่สุดสำหรับอาชญากรไซเบอร์ที่จะแทรกซึมเข้าสู่บริษัทเป้าหมาย

- ตรวจสอบว่าผู้สมัครงานคนนั้นทำงานในหลายบริษัทโดยใช้ชื่อผู้ใช้เดียวกันหรือไม่

- ตรวจสอบให้แน่ใจว่าผู้สมัครงานปรากฏตัวบนกล้องระหว่างการประชุมทางไกลผ่านวิดีโอ หากผู้สมัครงานรายงานปัญหาเกี่ยวกับวิดีโอและ/หรือไมโครโฟน ทำให้ไม่สามารถเข้าร่วมประชุมได้ ให้พิจารณาว่านี่เป็นสัญญาณเตือน

- ระหว่างตรวจสอบผ่านทางวิดีโอ ขอให้บุคคลนั้นถือใบขับขี่ หนังสือเดินทาง หรือเอกสารประจำตัวขึ้นมาให้กล้องเห็น

- ให้เก็บบันทึก รวมถึงวิดีโอตอนสัมภาษณ์ หรือข้อมูลอื่นๆ ที่เกี่ยวข้องกับการมีปฏิสัมพันธ์กับผู้สมัครงานเอาไว้

.............................................

แหล่งข้อมูลอ้างอิง

ลงทะเบียนเข้าสู่ระบบ เพื่ออ่านบทความฟรีไม่จำกัด