รายงานจาก IBM เผย 80% บัญชีพนักงานที่ถูกขโมยหรือสวมรอยนำไปสู่เหตุการณ์ข้อมูลรั่วไหล

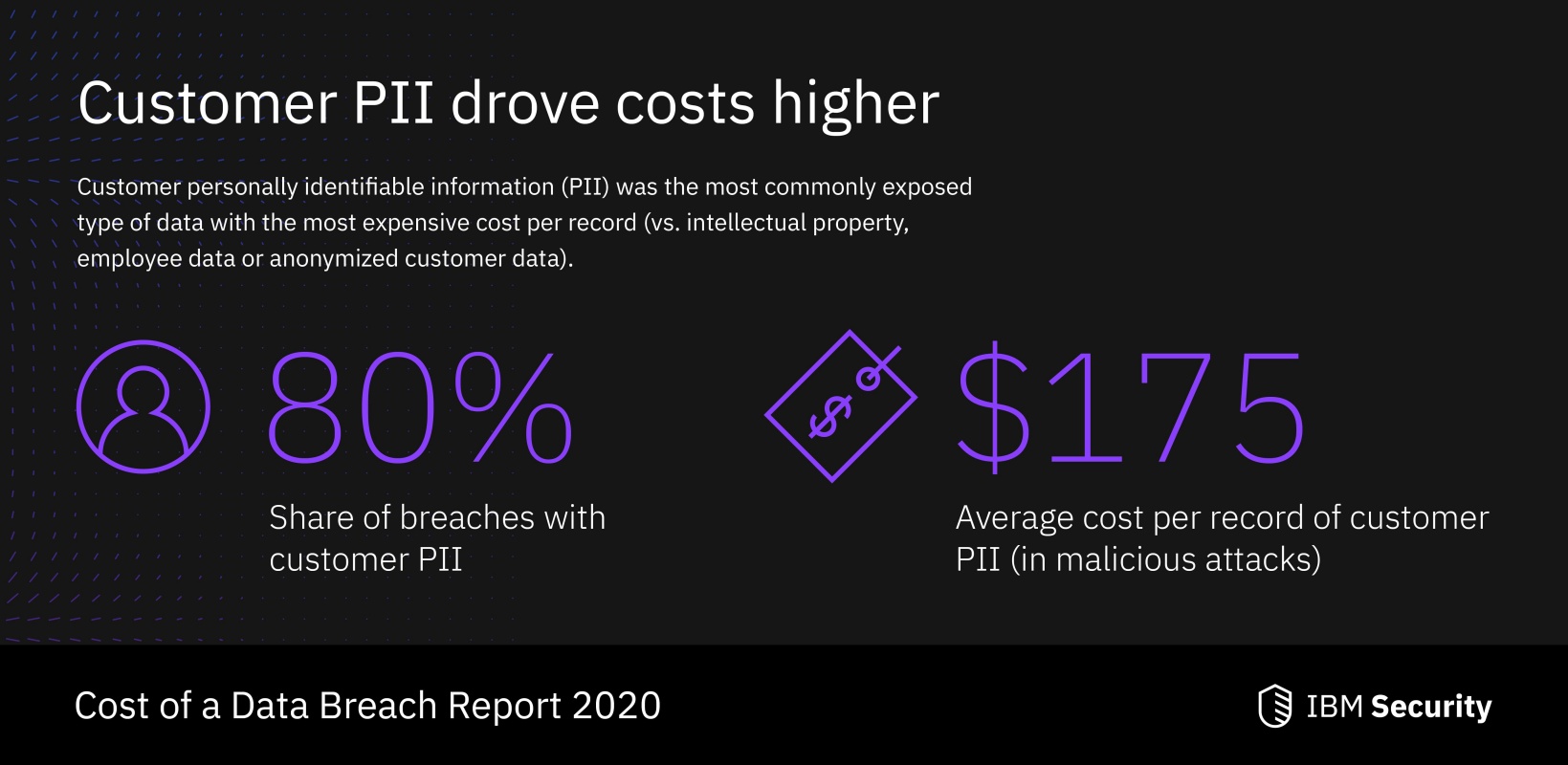

IBM เผยผลการศึกษาทั่วโลกเกี่ยวกับการตรวจสอบผลกระทบทางการเงินจากเหตุการณ์ข้อมูลรั่วไหล พบเหตุการณ์ดังกล่าวสร้างความเสียหายให้บริษัทต่างๆ เฉลี่ยกว่า 122 ล้านบาทต่อครั้ง และสาเหตุหลักที่ก่อให้เกิดค่าใช้จ่ายที่สูงมากนี้เป็นเพราะบัญชีของพนักงานถูกขโมยหรือสวมรอย โดยจากการวิเคราะห์เหตุการณ์ข้อมูลรั่วไหลที่เกิดขึ้นกับองค์กรกว่า 500 แห่งทั่วโลก พบว่าร้อยละ 80 ของเหตุการณ์เหล่านี้ส่งผลให้มีการเปิดเผยข้อมูลที่สามารถระบุตัวตน (Personally Identifiable Information: PII) ของลูกค้า ในบรรดาข้อมูลประเภทต่างๆ ทั้งหมดที่ถูกเปิดเผยเนื่องจากเหตุการณ์ข้อมูลรั่วไหลนั้น PII ของลูกค้าเป็นสิ่งที่สร้างมูลค่าความเสียหายต่อธุรกิจสูงที่สุด

นอกจากนี้ การที่บริษัทต่างๆ เปิดให้เข้าถึงข้อมูลที่ละเอียดอ่อนมากขึ้นผ่านการทำงานระยะไกลและการทำงานผ่านคลาวด์ อาจทำให้องค์กรต้องเผชิญกับการสูญเสียทางการเงินหากข้อมูลที่ละเอียดอ่อนรั่วไหล ขณะที่ผลการศึกษาของ IBM อีกชิ้นหนึ่งยังระบุว่า กว่าครึ่งของพนักงานที่เพิ่งเคยทำงานจากบ้านอันเนื่องมาจากสถานการณ์การแพร่ระบาด ไม่ได้รับคำแนะนำเกี่ยวกับแนวทางในการดูแล PII ของลูกค้า

รายงานมูลค่าความเสียหายของเหตุการณ์ข้อมูลรั่วไหล ประจำปี 2563 ที่สนับสนุนโดย IBM ซีเคียวริตี้และดำเนินการโดยสถาบันโพเนมอนนี้ เป็นการสัมภาษณ์เชิงลึกกับผู้เชี่ยวชาญด้านซิเคียวริตี้กว่า 3,200 คนที่ทำงานในองค์กรที่เคยเกิดเหตุการณ์ข้อมูลรั่วไหลในปีที่ผ่านมา ส่วนหนึ่งของข้อมูลสำคัญที่พบในรายงานของปีนี้ ประกอบด้วย:

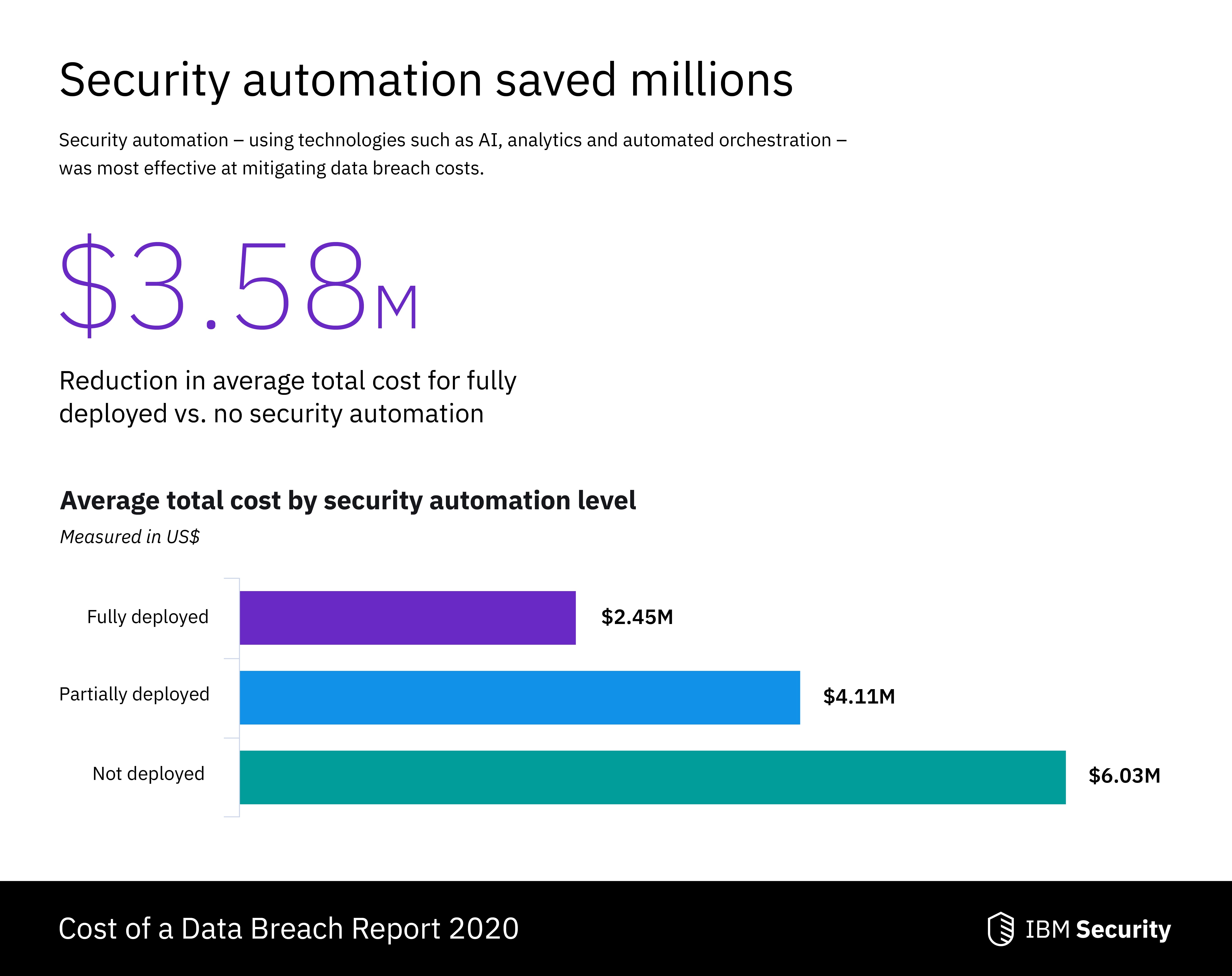

• เทคโนโลยีอัจฉริยะช่วยลดมูลค่าความเสียหายจากเหตุการณ์ข้อมูลรั่วไหลลงได้ถึงครึ่งหนึ่ง: บริษัทต่างๆ ที่ใช้เทคโนโลยีรักษาความปลอดภัยแบบอัตโนมัติ (ซึ่งใช้ปัญญาประดิษฐ์ (AI) อนาไลติกส์ และการใช้ออโตเมชันเพื่อระบุและตอบสนองต่อเหตุการณ์ด้านซิเคียวริตี้) เผชิญกับมูลค่าความเสียหายจากเหตุการณ์ข้อมูลรั่วไหลต่ำกว่าถึงเท่าตัว เมื่อเทียบกับบริษัทที่ไม่ได้ใช้เทคโนโลยีเหล่านี้ กล่าวคือ มีมูลค่าความเสียหายอยู่ที่ประมาณ 77.6 ล้านบาท เทียบกับค่าโดยเฉลี่ยทั่วไปที่ 191 ล้านบาท

• การจ่ายแพงกว่าปกติสำหรับข้อมูลประจำตัวที่ถูกขโมยหรือสวมรอย: องค์กรที่เผชิญกับเหตุการณ์ที่ผู้โจมตีสามารถเข้าถึงเน็ตเวิร์คภายในได้ โดยผ่านการใช้ข้อมูลประจำตัวที่ถูกโจรกรรมหรือถูกสวมรอย มีมูลค่าค่าใช้จ่ายจากความเสียหายจากข้อมูลรั่วไหลสูงกว่าถึง 31.7 ล้านบาทเมื่อเทียบกับค่าเฉลี่ยทั่วโลก (ซึ่งมีค่าใช้จ่ายประมาณ 151 ล้านบาทต่อเหตุการณ์ข้อมูลรั่วไหลแต่ละครั้ง) การใช้ช่องโหว่จากบุคคลที่สามเป็นสาเหตุหลักของเหตุการณ์ข้อมูลรั่วไหลที่นำสู่ความเสียหายมูลค่าสูงที่สุดเป็นอันดับสอง (ประมาณ 142.6 ล้านบาท)

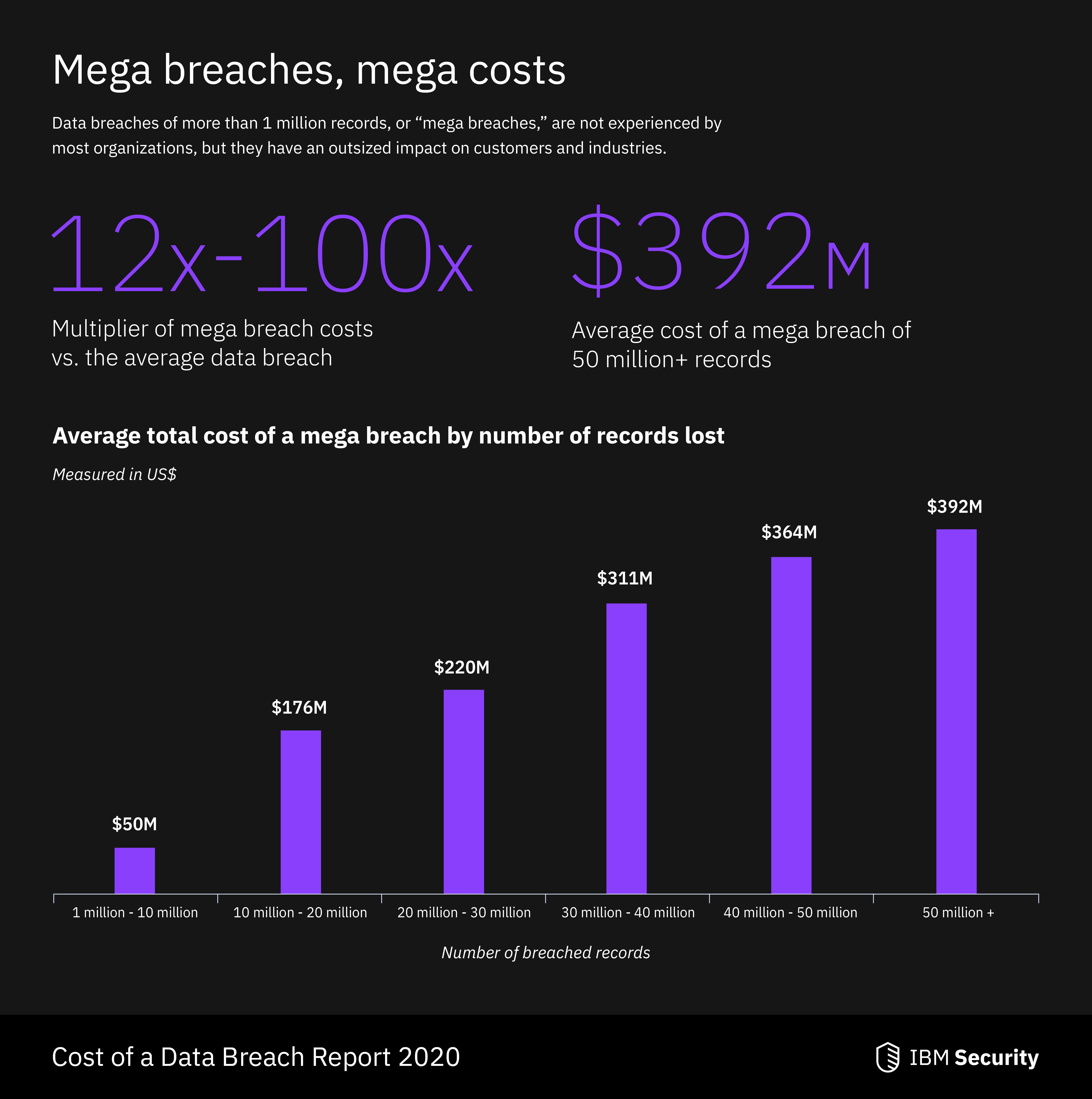

• เหตุการณ์ข้อมูลรั่วไหลครั้งใหญ่ มีมูลค่าความเสียหายพุ่งขึ้นหลายร้อยล้านบาท: เหตุการณ์ข้อมูลรั่วไหลที่เกี่ยวข้องกับระเบียนข้อมูลมากกว่า 50 ล้านรายการ มีมูลค่าความเสียหายพุ่งขึ้นเป็นกว่า 12,400 ล้านบาท เทียบกับประมาณ 12,300 ล้านบาทในปีก่อนหน้า โดยเหตุการณ์ข้อมูลรั่วไหลที่มีระเบียนข้อมูลจำนวน 40 ถึง 50 ล้านรายการที่ถูกเปิดเผย ทำให้บริษัทต่างๆ มีค่าความเสียหายเฉลี่ยกว่า 11,500 ล้านบาท หรือเพิ่มขึ้นกว่า 602 ล้านบาทเมื่อเทียบกับรายงานในปี 2562

• การโจมตีภาครัฐ – เหตุข้อมูลรั่วไหลที่สร้างความเสียหายสูงสุด: จากรายงานพบว่าข้อมูลรั่วไหลที่เกิดจากการโจมตีภาครัฐสร้างความเสียหายสูงสุด เมื่อเทียบกับการโจมตีรูปแบบอื่นๆ โดยสร้างมูลค่าความเสียหายจากเหตุการณ์ข้อมูลรั่วไหลโดยเฉลี่ยกว่า 140 ล้านบาท ซึ่งสูงกว่าการกระทำโดยอาชญากรไซเบอร์และแฮกเกอร์ที่มีแรงจูงใจทางการเงิน

"วันนี้เราเริ่มมองเห็นข้อได้เปรียบของบริษัทได้ลงทุนในเทคโนโลยีอัตโนมัติ ในแง่ความสามารถของธุรกิจในการบรรเทาผลกระทบจากเหตุการณ์ข้อมูลรั่วไหล” เวนดี้ วิตมอร์ รองประธานของ IBM X-Force Threat Intelligence กล่าว “ในช่วงที่ธุรกิจต่างๆ กำลังเร่งขยายการใช้เทคโนโลยีดิจิทัล และในสภาวะที่เรายังขาดแคลนบุคลากรซิเคียวริตี้ ทีมงานที่ดูแลงานด้านนี้ก็ยิ่งต้องรับภาระหนักหน่วงในการรักษาความปลอดภัยให้แก่อุปกรณ์ ระบบ และข้อมูลที่เพิ่มจำนวนขึ้น ระบบซิเคียวริตี้อัตโนมัติจะช่วยลดภาระเหล่านี้ โดยไม่เพียงแต่ช่วยให้องค์กรสามารถตอบสนองต่อเหตุการณ์ข้อมูลรั่วไหลได้เร็วขึ้น แต่ยังช่วยให้การดำเนินการต่างๆ คุ้มทุนมากขึ้นอย่างมีนัยสำคัญ"

ข้อมูลประจำตัวของพนักงานและการกำหนดค่าระบบคลาวด์ที่ไม่ถูกต้องคือช่องทางเข้าสู่ระบบที่ผู้โจมตีเลือกใช้ข้อมูลประจำตัวที่ถูกขโมยหรือถูกสวมรอยและการกำหนดค่าระบบคลาวด์ที่ไม่ถูกต้อง คือสาเหตุของเหตุการณ์ข้อมูลรั่วไหลที่พบบ่อยที่สุดในบริษัทที่ทำการศึกษา โดยคิดเป็นสัดส่วนเกือบร้อยละ 40 ของเหตุการณ์ที่เกิดขึ้น การที่ระเบียนข้อมูลมากกว่า 8,500 ล้านรายการถูกเปิดเผยในปี 2562 รวมถึงการที่ผู้โจมตีใช้อีเมลและรหัสผ่านที่รั่วไหลก่อนหน้านี้ในเหตุการณ์เจาะข้อมูลทุก 1 ใน 5 ครั้งนั้น ทำให้ธุรกิจต่างๆ ต้องเริ่มทบทวนกลยุทธ์การรักษาความปลอดภัยของตนและมองถึงการนำแนวทาง zero trust มาใช้ กล่าวคือ การรื้อแนวทางการตรวจสอบวิธีการในการยืนยันตัวตนผู้ใช้และขอบเขตการเข้าถึงที่อนุญาตให้ผู้ใช้งานแต่ละคน

ในทำนองเดียวกัน ปัญหาความซับซ้อนของระบบซิเคียวริตี้ (ปัจจัยระดับต้นๆ ที่นำสู่มูลค่าความเสียหายจากกรณีข้อมูลรั่วไหล) ก็เป็นสาเหตุที่ทำให้การกำหนดค่าระบบคลาวด์ผิดพลาดกลายเป็นความท้าทายด้านซิเคียวริตี้ที่ขยายตัวเพิ่มขึ้นเรื่อยๆ จากรายงานในปี 2563 พบว่าผู้โจมตีได้ใช้การกำหนดค่าระบบคลาวด์ที่ผิดพลาดเพื่อเจาะเข้าเน็ตเวิร์คถึงเกือบร้อยละ 20 ของเหตุที่เกิดขึ้น ซึ่งทำให้ค่าความเสียหายของเหตุการณ์ข้อมูลรั่วไหลเพิ่มขึ้นกว่าเดิมเกือบ 15.8 ล้านบาทมาอยู่ที่ยอดเฉลี่ย 136.7ล้านบาท ซึ่งกลายเป็นค่าความเสียหายเริ่มต้นสูงสุดอันดับสามในผลการศึกษาฉบับบนี้

การโจมตีที่สนับสนุนโดยรัฐมีความรุนแรงสูงสุด

แม้ว่าการคุกคามที่สนับสนุนโดยรัฐจะคิดเป็นเพียงร้อยละ 13 ของเหตุการณ์ข้อมูลรั่วไหลที่เป็นอันตราย แต่กลับเป็นการกระทำที่ส่งผลลบและสร้างความเสียหายสูงที่สุดตามรายงานปี 2563 ซึ่งเป็นการบ่งชี้ว่าการโจมตีที่มีแรงจูงใจทางการเงินที่มีถึงร้อยละ 53 นั้น ไม่ได้หมายความว่าจะสร้างความสูญเสียทางการเงินให้แก่ธุรกิจมากขึ้น แต่การใช้ยุทธวิธีขั้นสูง การดำเนินการอย่างยาวนาน และการใช้วิธีการโจมตีลับๆ ที่สนับสนุนโดยรัฐ รวมทั้งมุ่งเป้าไปที่ข้อมูลที่มีมูลค่าสูง มักจะก่อให้เกิดความเสียหายแก่เหยื่อในวงกว้าง ซึ่งจะส่งผลให้มีค่าใช้จ่ายจากเหตุการณ์ข้อมูลรั่วไหลสูงเฉลี่ยกว่า 140 ล้านบาท

อันที่จริง กลุ่มผู้ให้ข้อมูลจากตะวันออกกลาง ซึ่งเป็นภูมิภาคที่เคยเผชิญกับการโจมตีที่สนับสนุนโดยรัฐในสัดส่วนที่สูงกว่าเมื่อเทียบกับภูมิภาคอื่นๆ ทั่วโลกนั้น มีมูลค่าความเสียหายโดยเฉลี่ยจากเหตุการณ์ข้อมูลรั่วไหลเพิ่มขึ้นร้อยละ 9 ต่อปี ซึ่งนับเป็นค่าความเสียหายจากเหตุการณ์ข้อมูลรั่วไหลโดยเฉลี่ยที่สูงที่สุดเป็นอันดับสอง (กว่า 206.6 ล้านบาท) เมื่อเทียบกับอีก 17 ภูมิภาคที่ทำการศึกษา ในทำนองเดียวกัน อุตสาหกรรมพลังงานซึ่งเป็นหนึ่งในอุตสาหกรรมเป้าหมายที่ถูกโจมตีโดยรัฐบ่อยที่สุด มีอัตราการเติบโตของมูลค่าความเสียหายจากเหตุการณ์ข้อมูลรั่วไหลอยู่ที่ร้อยละ 14 เมื่อเทียบกับปีก่อนหน้า หรือมียอดเฉลี่ยประมาณ 202.5 ล้านบาท

เทคโนโลยีการรักษาความปลอดภัยขั้นสูงเพิ่มข้อได้เปรียบให้กับธุรกิจ

รายงานยังได้เปรียบเทียบมูลค่าความเสียหายจากเหตุข้อมูลรั่วไหล ระหว่างธุรกิจที่ใช้เทคโนโลยีซิเคียวริตี้ขั้นสูง กับธุรกิจที่ไม่ได้ใช้เทคโนโลยีดังกล่าว ซึ่งมีส่วนต่างของการประหยัดต้นทุนถึงเกือบ 111 ล้านบาท ซึ่งส่วนต่างของต้นทุนที่ประหยัดได้นี้ ได้เพิ่มขึ้นเป็น 63.4 ล้านบาท จากที่เพิ่มเพียงประมาณ 49 ล้านบาทในปี 2561

บริษัทที่ติดตั้งระบบอัตโนมัติในการรักษาความปลอดภัยอย่างเต็มที่ ยังรายงานว่าใช้เวลาในการตอบสนองต่อเหตุการณ์ข้อมูลรั่วไหลสั้นกว่า ซึ่งเป็นเหตุให้มีมูลค่าความเสียหายจากเหตุการณ์ข้อมูลรั่วไหลต่ำกว่า โดยเทคโนโลยีเอไอ แมชชีนเลิร์นนิ่ง อนาไลติกส์ และระบบซิเคียวริตี้อัตโนมัติช่วยให้บริษัทต่างๆ สามารถตอบสนองต่อเหตุข้อมูลรั่วไหลได้เร็วขึ้นกว่าร้อยละ 27 เมื่อเทียบกับบริษัทที่ไม่ได้ใช้ระบบอัตโนมัติในการรักษาความปลอดภัย โดยกลุ่มหลังต้องใช้เวลาเพิ่มขึ้นโดยเฉลี่ย 74 วันในการระบุและจำกัดขอบเขตการเจาะข้อมูล

นอกจากนี้ การเตรียมความพร้อมในการรับมือกับเหตุฉุกเฉิน (Incident Response หรือ IR) ยังส่งผลสำคัญต่อความเสียหายที่ตามมาจากเหตุการณ์ข้อมูลรั่วไหล โดยรายงานระบุว่าบริษัทที่ไม่มีทีม IR และไม่มีการทดสอบแผน IR ต้องเผชิญกับค่าความเสียหายจากเหตุการณ์ข้อมูลรั่วไหลโดยเฉลี่ยถึง 167.3 ล้านบาท ในขณะที่บริษัทที่มีทั้งทีม IR และมีการฝึกซ้อมแผนป้องกันหรือสถานการณ์จำลองเพื่อทดสอบแผน IR นั้น มีค่าความเสียหายจากเหตุการณ์ข้อมูลรั่วไหลน้อยกว่าถึงประมาณ 63 ล้านบาท จึงเป็นเครื่องยืนยันว่าการเตรียมความพร้อมและความพร้อมในการรับมือส่งผลต่อ ROI ในด้านไซเบอร์ซิเคียวริตี้อย่างมีนัยสำคัญ

ข้อมูลเพิ่มเติมบางส่วนจากรายงานในปีนี้ยังรวมถึง:

• ความเสี่ยงจากการทำงานระยะไกล – การทำงานระยะไกลมักอยู่ภายใต้ระดับการควบคุมที่น้อยลง โดยผลการศึกษาพบว่าบริษัทร้อยละ 70 ที่ใช้การทำงานจากระยะไกลในช่วงสถานการณ์แพร่ระบาดนี้ มองว่าตนอาจต้องเผชิญกับมูลค่าความเสียหายจากเหตุการณ์ข้อมูลรั่วไหลที่เพิ่มขึ้น

• CISO ต้องรับผิดชอบต่อเหตุการณ์ข้อมูลรั่วไหล แม้ว่าพวกเขาเองก็มีอำนาจในการตัดสินใจที่จำกัด: ผู้ตอบแบบสำรวจร้อยละ 46 กล่าวว่า ท้ายที่สุดแล้ว ประธานเจ้าหน้าที่ฝ่ายรักษาความปลอดภัยสารสนเทศ (CISO) และประธานเจ้าหน้าที่ฝ่ายรักษาความปลอดภัย (CSO) คือผู้ที่ต้องรับผิดชอบต่อเหตุการณ์ข้อมูลรั่วไหล ในขณะที่มีเพียงร้อยละ 27 ที่ระบุว่า CISO/CSO คือผู้ตัดสินใจเกี่ยวกับนโยบายและเทคโนโลยีด้านการรักษาความปลอดภัย รายงานนี้ยังระบุว่า การแต่งตั้ง CISO นั้นนำสู่การลดมูลค่าความเสียหายลงถึงเกือบ 46 ล้านบาท เมื่อเทียบกับค่าความเสียหายโดยเฉลี่ยของเหตุการณ์ข้อมูลรั่วไหล

• ธุรกิจส่วนใหญ่ที่มีการประกันภัยไซเบอร์ได้เคลมเงินเพื่อจ่ายค่าธรรมเนียมแก่บุคคลภายนอก: รายงานยังชี้ว่า เหตุการณ์ข้อมูลรั่วไหลที่เกิดขึ้นกับองค์กรต่างๆ ที่มีการทำประกันภัยความเสียหายจากอาชญากรรมทางไซเบอร์นั้น มีค่าความเสียหายโดยเฉลี่ยต่ำกว่าค่าความเสียหายทั่วโลก (ซึ่งมีมูลค่า 122.3 ล้านบาท) ถึงเกือบ 6.3 ล้านบาท อันที่จริง ในบรรดาองค์กรต่างๆ ที่มีประกันภัยไซเบอร์นั้น มีเพียงร้อยละ 51 ที่นำเงินชดเชยที่ได้ไปใช้สำหรับค่าธรรมเนียมที่ปรึกษาและบริการทางกฎหมายของบุคคลภายนอก ขณะที่ร้อยละ 36 ขององค์กรที่ทำประกันได้นำเงินชดเชยไปใช้สำหรับการชดใช้ค่าเสียหายให้แก่เหยื่อที่ได้รับผลกระทบ และมีเพียงร้อยละ 10 เท่านั้นที่นำเงินชดเชยที่ได้ไปใช้เป็นค่าใช้จ่ายด้านแรนซัมแวร์หรือการถูกเรียกค่าไถ่สำหรับข้อมูลอันมีค่าของตน

ลงทะเบียนเข้าสู่ระบบ เพื่ออ่านบทความฟรีไม่จำกัด